[Wiper-Vol.1] ウクライナを狙ったWiper(ワイパー)型マルウェアとは?

Tech Note

今回は、2022年5月12日に配信されたオンラインセミナーをブログに起こしてお届け。「ウクライナを襲った『Wiper』を調べてみた。」の回を4回にわけて配信します。

Vol. 1では、Wiperというマルウェアについての解説、そして過去に発見されたWiperについて著名なものを例にとり解説していきます。

Wiper(ワイパー)型マルウェアとは?

2022年初頭のロシアによるウクライナへの侵攻より、サイバー空間においてもウクライナ側に投入された脅威が幾つかありますが、その中でもWiper(ワイパー)と呼ばれている脅威について紹介します

まずはWiperというものがどんなものなのか解説します。Wiperというものは、主にシステムの破壊を目的とした脅威で、対象端末内のデータもしくは特定の領域を消去してしまうことによって、システムそのものを使用できなくしてしまうのが特徴です。特にWindows PCでいうと、コンピュータの起動時に最初に読み込まれる「マスターブートレコード」という領域を別の情報で書き換えてしまうことによって、起動できなくさせてしまうというものが、割とよく使われる手口になっています。Wiperは破壊したシステム上に存在していますので、結果的にWiper自身もなくなってしまいます。したがって、他のマルウェアと比べると、検体の回収が非常に難しい上に、侵入の経路を特定することもかなりむずかしいタイプの脅威として知られています。

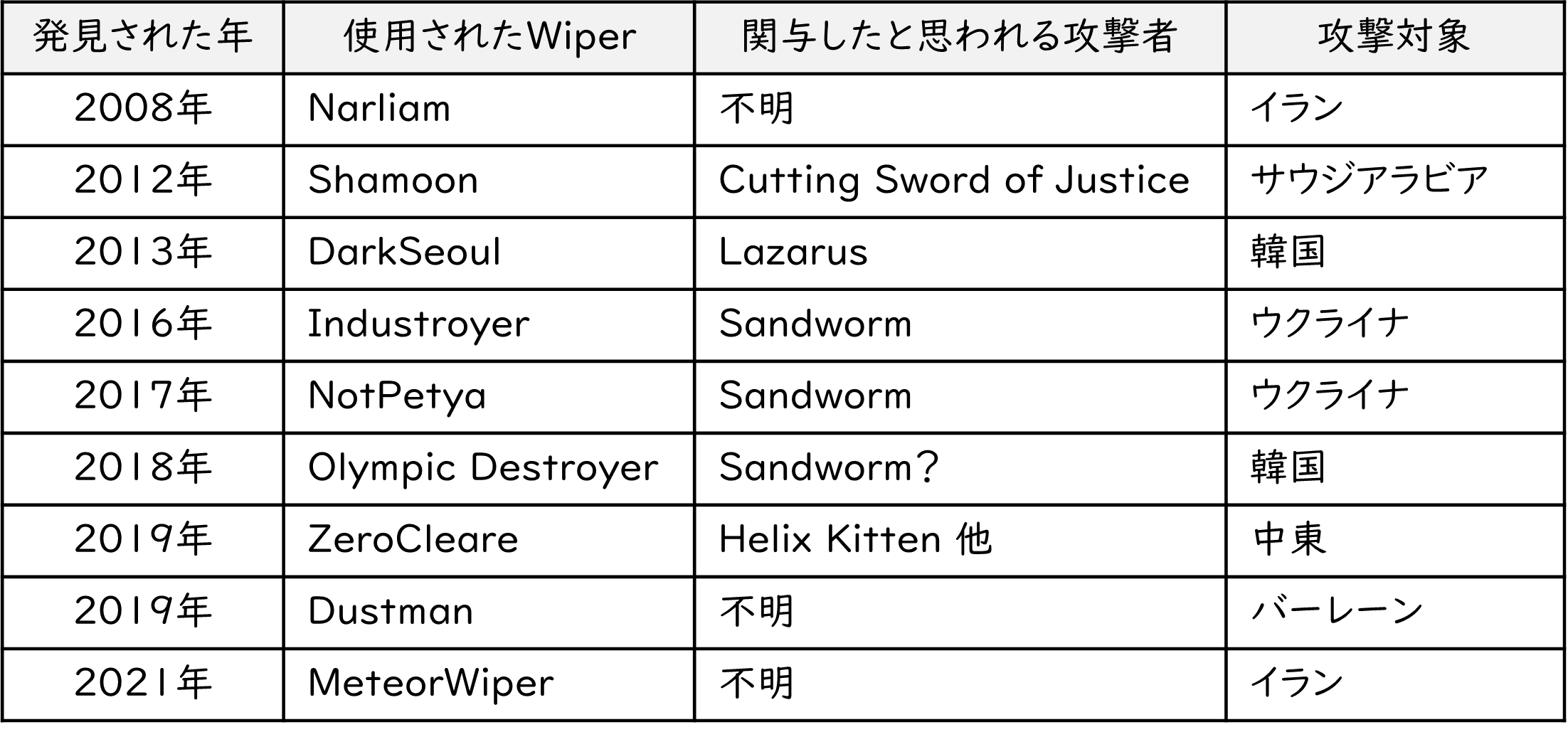

下記に、過去に使われたWiperを簡単な表にしてまとめてみました。私はサイバーセキュリティの世界に入った時から「破壊する」という容赦ない攻撃力を持ったWiperという脅威に興味を持ち、世界各地で使用されるWiperの情報を集めてきました。左下の年表に合わせて、各国で使われたWiperを記載していますが、中でも個人的にご紹介したいものを次の章で解説します。

著名なWiper、「DarkSeoul」と「Olympic Destroyer」

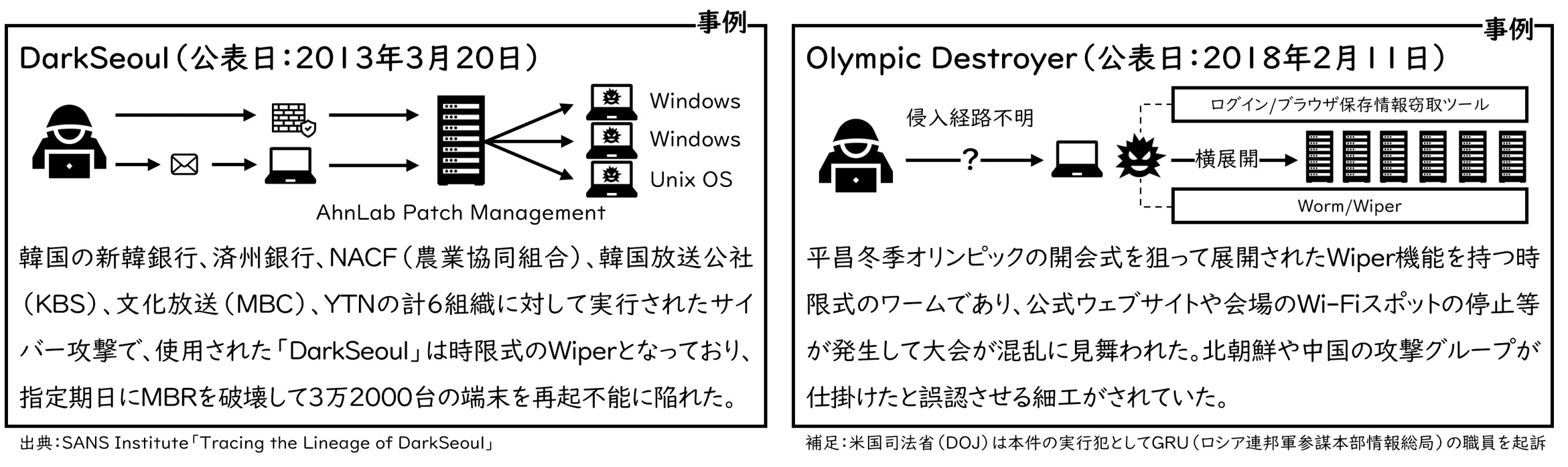

一つは、2013年3月20日に公表された「DarkSeoul」と呼ばれているものです。名前から想像がつくかもしれませんが、これは韓国を狙ったWiperです。この実行犯は北朝鮮のサイバー犯罪グループである「Lazarus」という集団であると言われています。 DarkSeoulの特徴として、図内にもある通り「時限式」ということが挙げられます。特定の日になると、忍ばせておいたWiperが一斉に稼働してシステムを破壊する仕組みになっています。結果として、当時、韓国内では主に金融機関やテレビ局などのメディア関係で約3万2,000台の端末が破壊されてしまったという非常に大きな事件に発展しました。北朝鮮が絡んでいたということもあり「もしかしたら日本にも」という懸念もありましたが、その時は、あくまでも韓国のみを狙った攻撃ということで終わっています。

そして、もう一つ、これも韓国関連で2018年2月11日に公表されたものです。2018年は平昌で冬季のオリンピックが開催された年であり、メディアでも連日報道されていたため耳にしたことがあるかもしれませんが、ここでは「Olympic Destroyer」というWiperが使われています。オリンピックの開会式を狙って展開されたWiperで、結果的に公式のウェブサイトがダウンしたり、会場内で使っていたWi-Fiのスポットが使えなくなったりして、放映や各国の記者間の各種情報の伝達ができなくなり、かなりの混乱を招きました。当初は、誰が攻撃していたのか様々な意見が出ていました。使われたOlympic Destroyerを分析すると、作り方そのものが北朝鮮や中国の攻撃グループが作ったかのように見せていたのですが、様々な調査の結果、犯人はロシア政府の息が掛かった「Sandworm」という犯罪グループではないかということがわかってきました。アメリカの司法省は、この事件の実行犯としてロシア連邦軍参謀本部の情報総局のメンバーを起訴していますので、ロシアによる犯行という線が濃厚です。この平昌のオリンピックはロシアがドーピング問題でもめていた時期です。結果として、平昌オリンピックには「ロシア」という国名では参加ができず、ロシアのアスリートたちは「個人参加」という形で出ており、それに対する報復ではないかと言われています。

ウクライナの変電設備が攻撃対象に

今回は「ウクライナ」がテーマになっていますので、ウクライナ関連のWiperも紹介していきます。まず「Industroyer」というWiperですが、こちらは産業制御システムを狙ったWiperです。この年表では2016年とされていますが、厳密に言えば2015年と2016年で2回に分けて攻撃が実施されています。こちらのWiperも、当時にニュースで大きく取り上げられましたが、このWiperを使ってウクライナの変電設備が狙われました。2015年の第1回目の攻撃では、ウクライナ西部で約22万5,000世帯の大規模な停電が発生しました。そして再び2016年にIndustroyerを使って行われた攻撃は、キーウの北部にあった変電所が狙われました。キーウ市内で1時間ほど停電が起こり「ブラックアウト」という形で報道されました。こちらの攻撃もロシア政府が絡んでいるのではないかと言われています。

Industroyerを展開したのは「Olympic Destroyer」のところでも言及したロシア政府の息が掛かった「Sandworm」と言われています。2014年にクリミア危機というロシアがクリミア半島を併合した大きなイベントがあり、ロシアとウクライナの関係性が悪化している時期でした。そのような背景もあり、Industroyerによる攻撃がウクライナで展開されたと考えられています。他にもウクライナを狙ったものはありますが、Wiperの展開履歴を振り返るとロシア、北朝鮮、そして中東、の3エリアが発端になっているものが多いようです。

2022年5月12日にLive配信されたセミナーをブログ化したものです。

話者:鴫原祐輔

第2回目は、Wiper(ワイパー)とランサムウェアの違いを解説し、2022年以降ウクライナで展開されたWiperについて紹介します。

https://www.blueplanet-works.com/column/tech-note/wipers-hit-ukraine-vol2